6��5�գ����ǹ�˾����_�ˇ����ݡ��������桱������Ԕ�����g������棬�������������ĵ������ߡ������@ʾ�����������桱�����Y�����s���Ɖ���������֮ǰ�ġ�Stuxnet�������S���͡�Duqu��Ȥ���������^֮���o���������������桱����������X���ڸ�Ⱦ�ęC���ϰ��b���T�������Ձ��Ժڿͷ�������ָ�ӛ��Ñ��ܴa�Ͱ��I��Ϣ���ں��_����������ڿ��dȤ����Ϣ�l�ͽo�h�˿��Ʒ�������

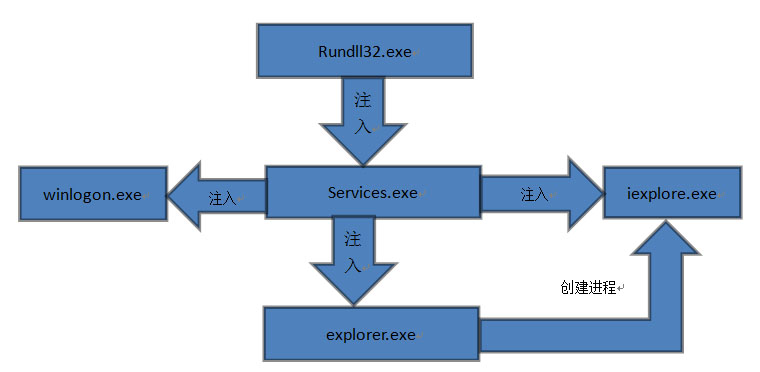

�˴����ǹ�˾�����IJ�����������@ʾ�����������桱���������w��һ������MSSECMGR.OCX��DLL�ӑB�죬ͨ�^�����С�rundll32.exe MSSECMGR.OCX, DDEnumCallback���팍�F�����ļ��d�������\�к����������Ƶ�System32Ŀ��£�����services.exe��winlogon.exe��explorer.exe��iexplore.exe�ȳ�����ע�����������F���d��ԓ������ע���������D��ʾ��

�D�����������桱Worm.Win32.Flame����ע������

ԓ�����M��ϵ�y�����ӄ���C:\Program Files\Common Files\Microsoft Shared\MSSecurityMgr\��Ŀ䛣���ϵ�y��ͬĿ������ɶ����ļ���ͬ�r߀������HKLM\SYSTEM\CurrentControlSet\Control\Lsa\Authentication Packages = "mssecmgr.ocx"ע�Ա�헣����L�����_λ�������͚W�ķ�������

���⣬ԓ�����ڽ���������ͨ�^����W�������Ƅӽ��|��MS10-061��ϵ�y©���M�Ђ�����������ʮ�N���еķ�����ܛ�����������ͷ���ȫ�aƷ���M���M�Йz�y�����Lԇ�Ɖġ��ڱIȡ��Ϣ���棬ԓ���������x��،��I�P�����M��ӛ䛣����x���Եؽ�ȡ��Ӵ��ڈD���ռ�IE�е�����]����ַ�����ӫ@ȡϵ�y�ķ��ՠ�B�������ӡ�ʹ�ӡ�C������Ϣ�ȣ���ͨ�^�����Ñ��ęnĿ䛵ķ�ʽ���@ȡ�����Ñ���Ϣ��ͨ�^���ҳ����bĿ䛵ķ������@ȡ�Ñ����b�ij�����Ϣ�������@ȡ������Ϣ���ܺ浽ϵ�y�R�rĿ��С�

���ָ�������������桱������Ҫͨ�^�ƄӴ惦�O�䡢�W�j�����ʹ���ϵ�y©���Ͳ���ȫ�C�ƌ��F���֡��V���Ñ�����������������I�Ñ��������r�������·�����ʩ���������ܲ���������

�� Ŀǰ�����ǹ�˾�ѽ��@ȡ���������桱�������������������M���˾o���������V���Ñ���ʹ�����ǚ���ܛ�������˼�����I���������隢���������桱������ͬ�r߀�����d���°挣�������M�Ќ�헲隢�����d��ַhttp://www.rising.com.cn/2012/skywlper��

�� �ƶ������������I�W�j�ƄӴ惦�O�䡢�����X��BYOD���뷽ʽ�͙��Ĺ����³̣���ͨ�^���ǚ���ܛ���W�j�桢�����ϾW�О����ϵ�y�Ԅ��M�в��Զ��ƺͷְl���У����ⲡ�����֣�������I��ȫ�aƷ��ַhttp://ep.rising.com.cn/��

�� �ڛ]�б�Ҫ����r�£���Ҫ�S���_�žW�j��������Ҫʹ�ù���r��Ҫ�����L�����͏��s���L���ܴa��ͬ�r������P�]Windowsϵ�y��Ĭ�J��������ͨ�Ñ���ʹ�����Ƿ������M���@헲��������Ƿ��������d��ַhttp://www.rising.com.cn/2012/beta/index.html��

�� ���������桱�������ô���ϵ�y©������ϵ�y��������Ŀǰ�����ĽY������ԓ������Ҫ������MS10-061��MS10-046��MS10-051��ϵ�y©��������߀������һ��ܛ���ڵļ����㷨©��KB2718704���Ñ���M�쌢�@Щ�a���M�и��¡���I�Ñ�����ֱ��ͨ�^���ǾW�j�暢��ܛ�����Fϵ�y©�����ԄӸ��£������Ñ�t��ʹ�����ǰ�ȫ�����Ԅ����a�����ǰ�ȫ�������d��ַhttp://tool.ikaka.com/��

�� ����Ñ��������y��r���ɓܴ����ǹ�˾�͑����՟ᾀ400-660-8866��ԃ���̎����ԫ@ȡ���I�Ď����ͷ���

���ǰ�ȫ���ұ�ʾ��Worm.Win32.Flame���������桱��һ������gՙ��ӵIJ�������Iȡ����Ϣ���_�f�������N�ęn����������������I��Ϣ���{����Ϣ�ȣ����s�̶ȴ���^Ŀǰ��֪�����в���������������I����ͨ�Ñ���Σ���O���h�V�����I��λ���������T�߶���ҕ�˲������e�O�����������İ�ȫ����������